VPN et GAFAM : L'illusion de l'anonymat total ?

Sur mon système Debian, j’essaie de maintenir un environnement aussi souverain que possible. Pourtant, une anomalie visuelle m’a récemment forcé à remettre en question l’étanchéité de mes outils de protection.

🔴 L’alerte visuelle : Le fantôme d’Amazon #

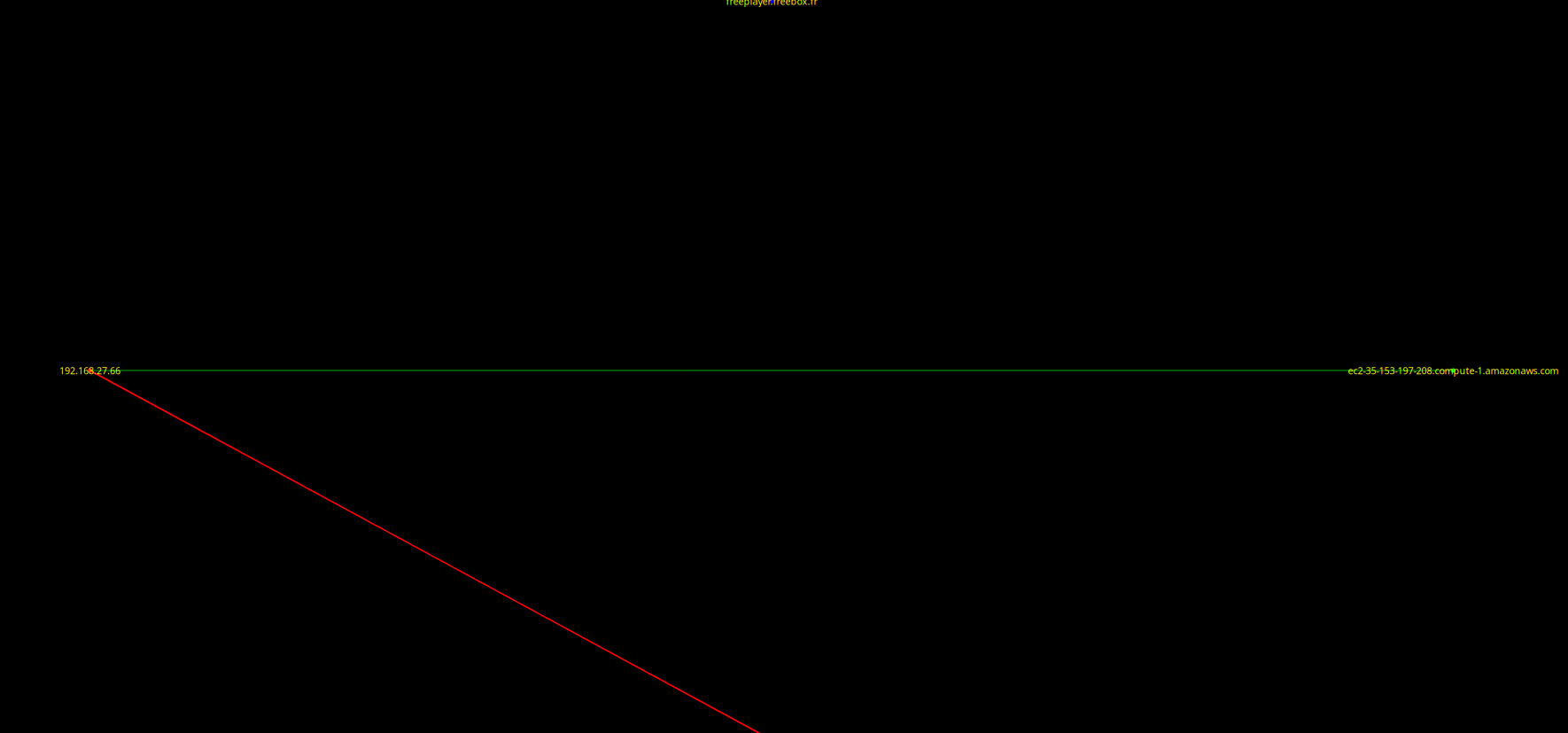

Cela faisait un moment que j’observais un flux étrange sur mon monitoring réseau. Même après avoir fermé tous mes navigateurs et stoppé mes services actifs, une “bulle” persistante apparaissait sur EtherApe.

[ ANALYSE ÉTENDUE : LA BULLE AMAZON PERSISTANTE ]

À droite de l’image, on voit ce flux vers amazon-aws.com qui refusait de disparaître, même au repos. C’est ce qui a déclenché mon enquête.

🛠 L’outil de vérité : TCPdump #

Pour comprendre ce qui se passait sous le capot, j’ai utilisé TCPdump. C’est le choix de la rigueur : contrairement à une interface graphique qui peut filtrer ou simplifier l’affichage, tcpdump capture les paquets bruts à la racine de la carte réseau.

J’ai lancé la capture avec la commande suivante pour tout enregistrer dans un fichier “témoin” :

tcpdump -i any -w audit_complet.pcap

Cette étape est fondamentale. tcpdump agit comme une boîte noire qui enregistre chaque bit sortant sans interprétation. Mais une fois que l’on possède ce fichier .pcap, lire des milliers de lignes de texte brut dans un terminal est impossible. C’est ici qu’intervient la transition vers l’analyse visuelle.

🔍 Wireshark : La dissection des flux #

Le fichier .pcap généré par TCPdump est le pont entre la capture et l’analyse. En l’ouvrant dans Wireshark, on change de dimension : on passe du texte brut à une interface capable de décoder chaque protocole.

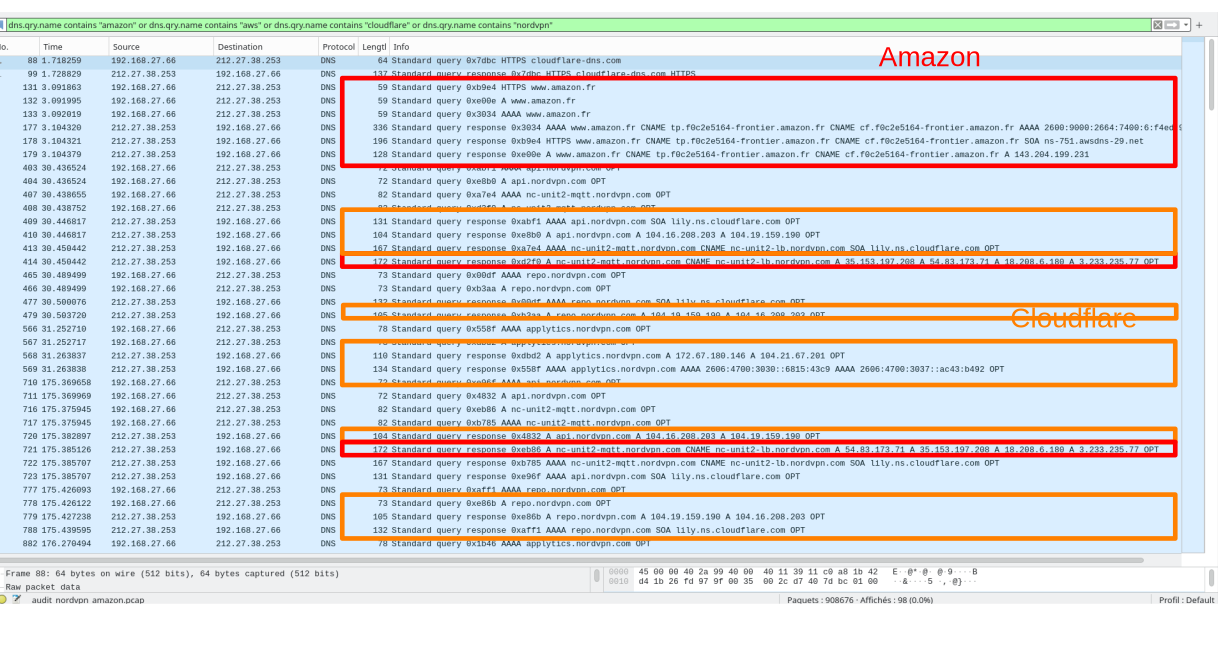

[ DÉTAILS DU FILTRAGE : INFRASTRUCTURES SOUMISES AU PATRIOT ACT ]

Dans Wireshark, j’ai appliqué le filtre dns pour isoler les résolutions de noms. Le verdict est sans appel : en haut à gauche de la capture, on voit que le client VPN sollicite en permanence Amazon et Cloudflare pour fonctionner.

⚖ Conclusion : Sécurité vs Souveraineté #

Ces entreprises sont américaines et donc soumises au Patriot Act. Cela signifie que même si votre trafic est chiffré, les métadonnées de votre connexion (horaires, fréquence, IP cibles) transitent par des infrastructures sur lesquelles les autorités américaines ont un droit de regard légal. On gagne en sécurité ce que l’on perd parfois en souveraineté.

📖 Le Lexique de l’investigateur #

Pour bien comprendre cet audit, voici les clés du langage DNS utilisé dans les captures :

- Requêtes A et AAAA : C’est “l’annuaire” du réseau. Elles traduisent un nom (ex:

google.com) en adresse IP. La requête A cherche une adresse IPv4 classique, tandis que la AAAA cherche une adresse IPv6. Analyser ces requêtes permet de savoir qui votre PC appelle avant que le tunnel VPN ne soit totalement actif. - Enregistrement CNAME : C’est un alias ou un “masque”. Dans l’annuaire, c’est comme s’il était écrit : “Pour joindre Pierre, appelez le numéro de Paul”. Les services utilisent souvent des noms de domaines neutres (ex:

serveur-1.vpn.com) qui cachent en réalité un CNAME pointant vers un géant commes3.amazonaws.com. C’est l’outil qui m’a permis de démasquer l’infrastructure réelle derrière le service.

Audit réalisé sur Debian. Serveur hébergé physiquement par mes soins sur Raspberry Pi. Contact : contact@hartz.be